HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Расшифровка хранимых в Windows паролей с помощью mimikatz и DPAPI

В статье «Как взломать пароль Windows» мы узнали, где и как Windows хранит пароли пользователей для входа в ОС, научились извлекать эти пароли в виде хеша и узнали, как можно подобрать пароль брут-форсом. Также мы познакомились с программой mimikatz, которую мы использовали для извлечения паролей в текущей системе, либо из файлов реестра Windows от другого компьютера.

В этой статье мы продолжим знакомиться с внутренним устройством Windows, а именно как эта операционная система хранит пароли других приложений. Также мы продолжим знакомиться с возможностями mimikatz.

Как Windows хранит пароли

Кроме пароля пользователя для входа в Windows (который, кстати, может быть не установлен), в ОС хранятся другие пароли:

Все эти пароли хранятся, конечно, в зашифрованном виде. Для шифрования перечисленных паролей и учётных данных используется DPAPI (Data Protection Application Programming Interface). Для конечного пользователя все процессы шифрования и расшифровки данных прозрачны, то есть не требуют каких-либо действий с его стороны.

Для шифрования этих данных используется пароль пользователя. Точнее говоря, генерируются мастер ключи, с помощью которых и происходит шифрование и расшифровка данных, а пароль пользователя используется для расшифровки мастер ключей. У одного пользователя может быть много мастер ключей. Предусмотрен механизм на случай смены пароля пользователя: по сути, хранятся хеши от всех старых паролей и делается попытка расшифровать мастер ключ пока не будет найден подходящий хеш.

Отсюда важное следствие: в системе для текущего пользователя возможно расшифровать, например, пароли из веб-браузера Google Chrome. Но если скопировать файл, где хранятся пароли этого браузера, на другой компьютер без необходимого мастер ключа, то не удастся расшифровать эти пароли.

Как зашифровать и расшифровать с помощью DPAPI

Как уже упомянуто чуть выше, DPAPI используется для шифрования и расшифровки данных. DPAPI довольно прост не только для конечных пользователей, но и для разработчиков, которые хотят воспользоваться этим шифрованием — имеются две функции, которые можно вызвать из приложения: шифрование и расшифровка.

Перед тем как переходить к извлечению паролей из веб-браузеров и других хранящихся на Windows паролей, давайте познакомимся поближе к DPAPI. Уже написано много хороших статей, объясняющих работу DPAPI. Не буду пытаться их пересказать, а просто приведу ссылки в конце этой статье. Вместо того, чтобы вникать в технические детали DPAPI, давайте пойдём практическим путём: зашифруем строку или файл с помощью DPAPI.

Все последующие действия мы будем выполнять в программе mimikatz, поэтому запустите её, как описано в этой статье.

Для работы с DPAPI используется модуль dpapi, для шифрования данных используется команда protect. У этой команды есть одна обязательная опция /data, после которой нужно указать путь до файла, который вы хотите зашифровать, или текстовую строку.

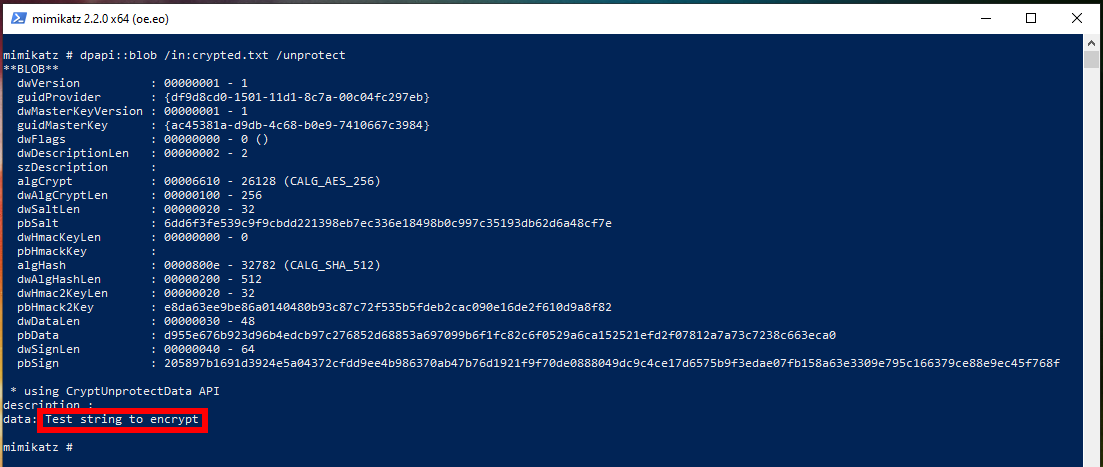

К примеру, я хочу зашифровать строку Test string to encrypt:

Вместо вывода зашифрованных данных на экран, их можно сохранить с помощью опции /out:

В результате будет создан файл crypted.txt. Этот файл содержит зашифрованные данные, а именно строку «Test string to encrypt».

Как вы могли заметить, нам не нужно думать о мастер ключах и паролях — система всё делает сама.

Вы можете увидеть на экране исходную строку.

Если вы хотите, чтобы расшифрованные данные сохранились в файл, то используйте опцию /out.

Как расшифровать файлы DPAPI на другом компьютере

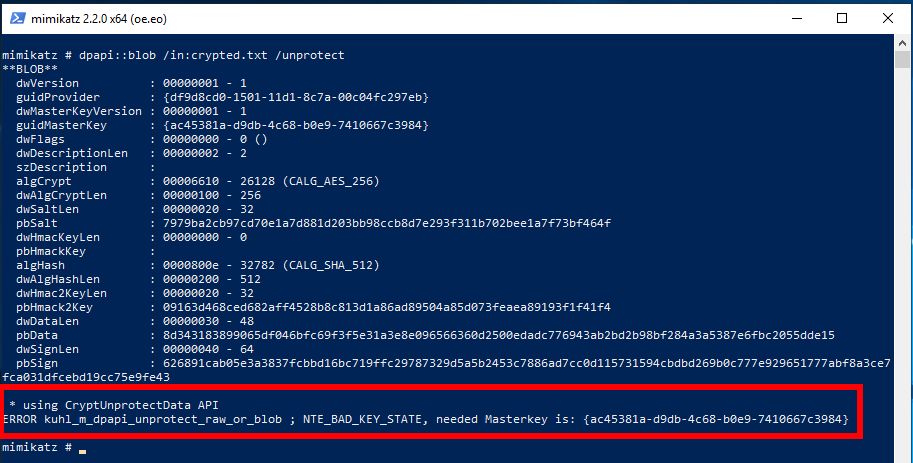

Что произойдёт, если я перенесу файл crypted.txt на другой компьютер и попытаюсь его расшифровать этой же командой? Давайте попробуем:

А на другом компьютере расшифровка завершилась неудачей и выведена ошибка:

В этой ошибке сказано, что нужен мастер ключ ac45381a-d9db-4c68-b0e9-7410667c3984.

Строка ac45381a-d9db-4c68-b0e9-7410667c398 является хешем мастер ключа. Можно сказать, что это идентификатор или отпечаток ключа. На исходном компьютере, где шифровались данные, их расшифровка проходит легко и непринуждённо. А попытки расшифровать эти данные не имея мастер ключа, завершаются неудачей. То есть нам нужно указать мастер ключ с первого компьютера — причём не любой мастер ключ (у каждого пользователя их может быть много), а именно тот, которым шифровались данные.

Я уже извлёк нужный мастер ключ, поэтому укажу его с помощи опции /masterkey и вновь запущу команду расшифровки на другом компьютере:

В этот раз всё прошло удачно:

Как узнать мастер ключи Windows

В mimikatz есть функция, которая извлекает все мастер ключи для текущего пользователя. Но прежде чем перейти к ней, давайте «пощупаем» сами мастер ключи, чтобы они не были для нас чем-то абстрактными.

В расшифрованном виде пример мастер ключа выглядит так: 5dccd3bea06a52d4355fa6b03421845c9fe96277db0d5af1a24eb3daefb14d6fc66b386a3a235a29327d0dc1f7ca990389644af173893d4cf3392b3950953dd8

Зашифрованные мастер ключи хранятся в папке вида %appdata%\Microsoft\Protect\

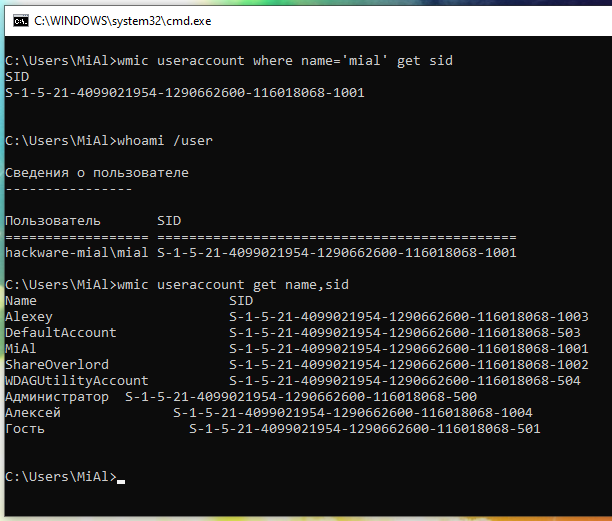

В CMD (Win+r → набрать cmd) свой SID можно посмотреть командой:

Предыдущая команда не сработает в PowerShell. Следующие команды сработают как в CMD, так и в PowerShell.

Чтобы узнать свой SID:

Чтобы узнать SID всех пользователей:

Зашифрованные файлы мастер ключей на жёстком диске:

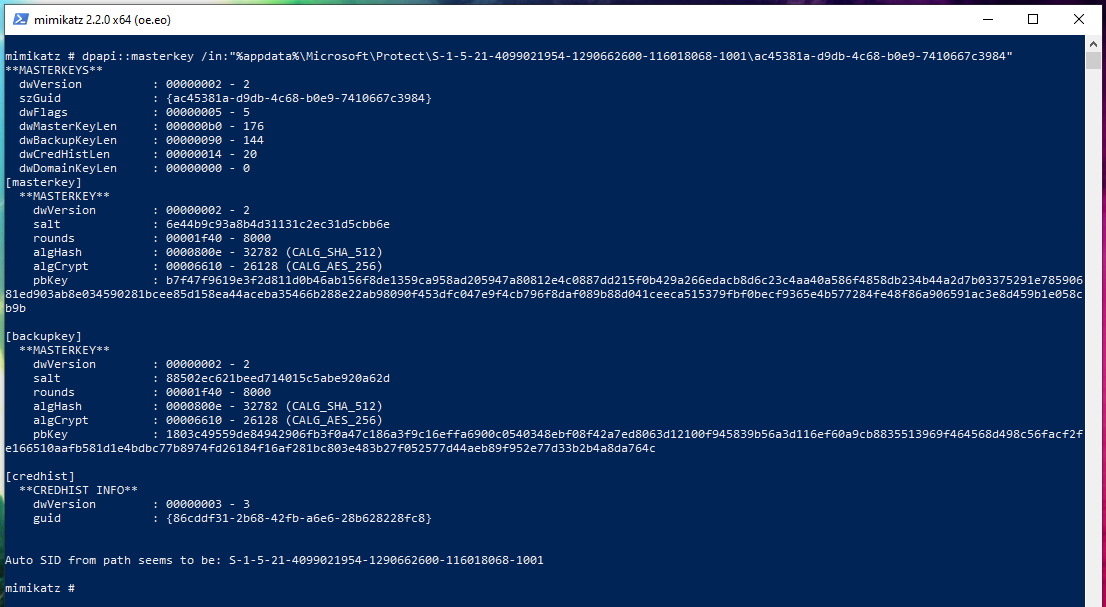

Функция dpapi::masterkey умеет расшифровывать мастер ключи. Если использовать эту функцию только с опцией /in, после которой указать путь до мастер ключа, то будет выведена информация о нём без его расшифровки:

Чуть позже мы ещё вернёмся к этой функции, когда будем расшифровывать мастер ключ офлайн, т. е. на другом компьютере, без возможности запустить сессию для владельца целевого мастер ключа.

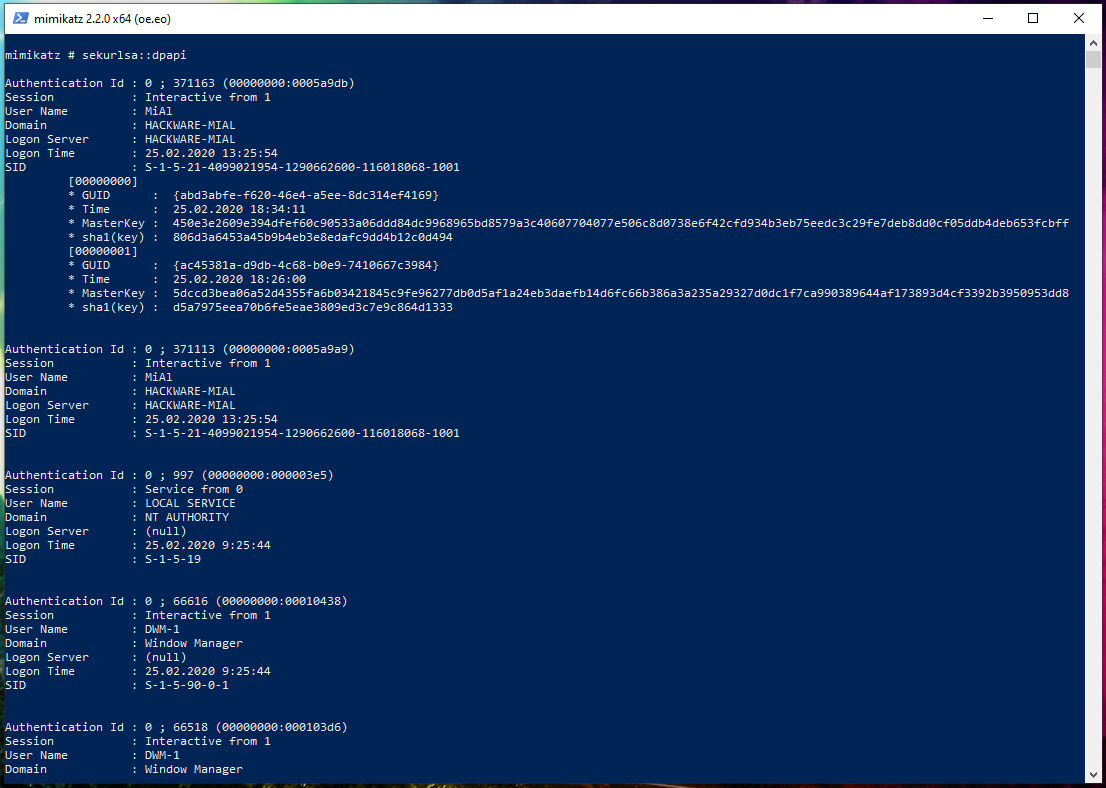

Для того, чтобы извлечь сразу все мастер ключи текущего пользователя выполните команду:

Мастер ключи в этой секции:

GUID — это идентификатор, имя файла мастер ключа. MasterKey — сам мастер ключ.

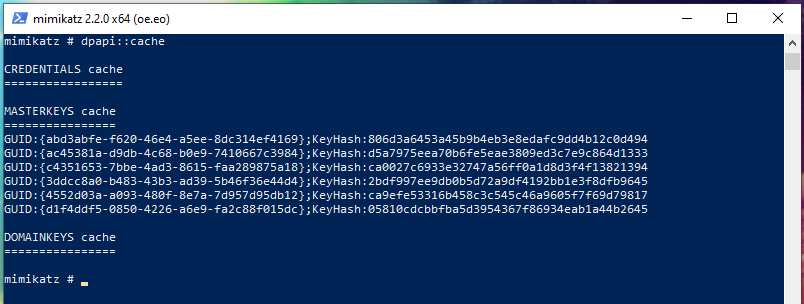

Для удобства, mimikatz хранит кэш извлечённых мастер ключей. Причём не просто хранит и показывает их, но и использует нужный мастер ключ в том случае, если он нужен для определённых операций. Чтобы посмотреть содержимое кэша выполните команду:

Извлечённые мастер ключи, то есть кэш, можно сохранить для использования на другой машине или в другой раз.

Как сохранить и использовать мастер ключи

Для сохранения кэша используйте опции /save и /file:ФАЙЛ:

Если не указать /file, то по умолчанию данные будут сохранены в файл mimikatz_dpapi_cache.ndr.

Для загрузки кэша используйте опции /load и /file:ФАЙЛ:

CREDHIST

Этот файл размещён по пути «%appdata%\Microsoft\Protect\CREDHIST», он полезен только для контекста не-домен. Этот файл:

Чтобы просмотреть свойства этого файла выполните команду:

Я пытался расшифровать этот файл в mimikatz командой:

но у меня ничего не получилось. Если знаете как его расшифровать, то пишите в комментариях.

Как извлечь все пароли из Google Chome

В mimikatz с помощью команды dpapi::chrome можно извлечь все пароли текущего пользователя. Нужно указать опцию /in с путём до файла, где хранятся учётные данные. Этим файлом является «%localappdata%\Google\Chrome\User Data\Default\Login Data«. Кстати, этот файл представляет собой SQLite базу данных, в которой все данные, кроме паролей (то есть адреса сайтов, например), хранятся в открытом виде. А пароли зашифрованы с помощью DPAPI. Для расшифровки также укажите флаг /unprotect:

Как извлечь все кукиз из Google Chome

Google Chome хранит кукиз в файле «%localappdata%\Google\Chrome\User Data\Default\Cookies«. Как и с паролями для сайтов, все данные, кроме значений кукиз, хранятся в открытом виде. Для извлечения всех имён и значений кукиз выполните команду:

Как извлечь Wi-Fi пароли из Windows

В Windows пароли Wi-Fi можно извлечь и без mimikatz, пример команд:

Чтобы данный метод сработал, Wi-Fi карта должна быть подключена.

Минус этого способа в том, что он не работает для выключенного компьютера, с которого можно скопировать файлы.

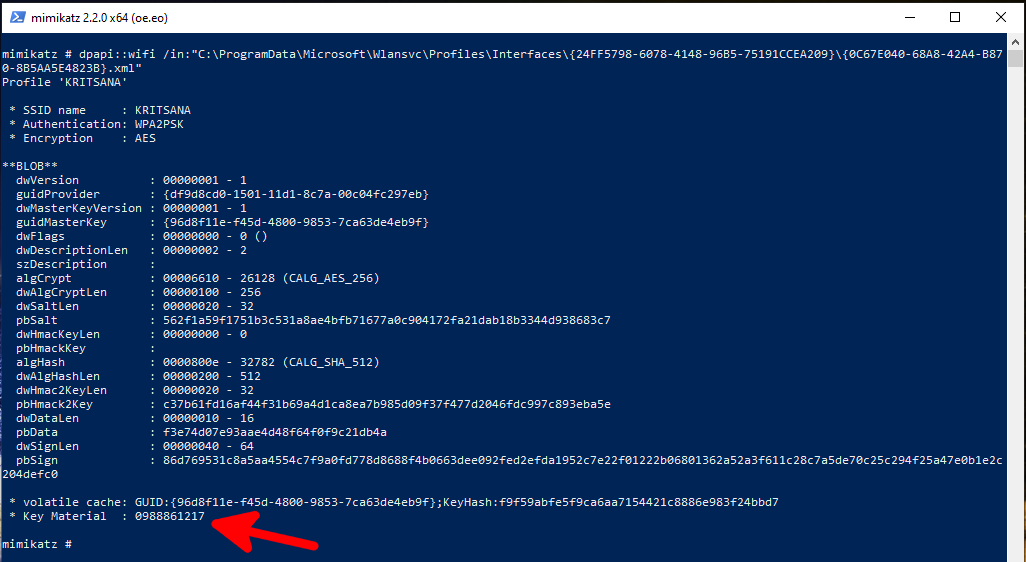

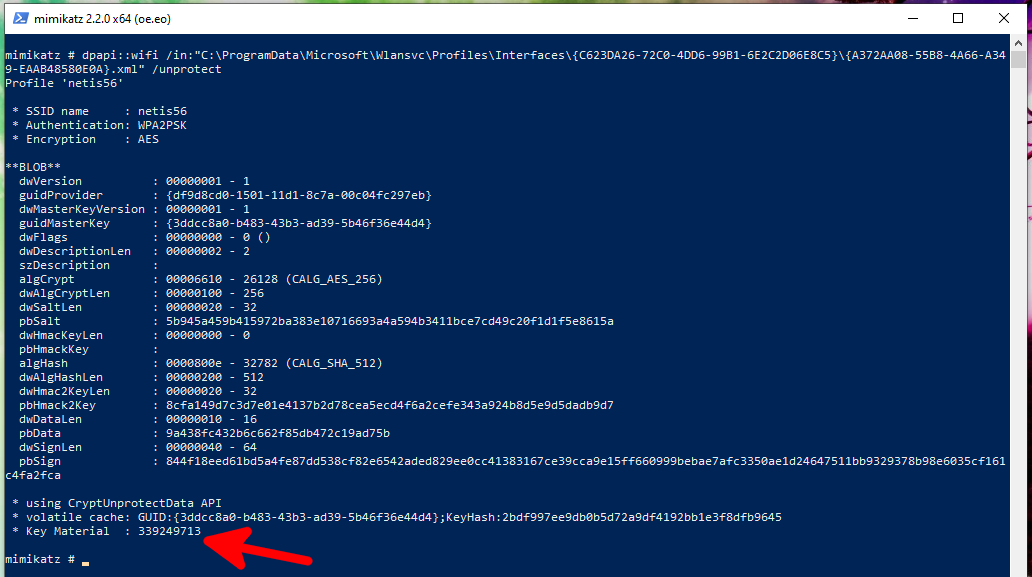

В mimikatz есть специальные команды dpapi::wifi и dpapi::wwan для извлечения паролей, соответственно, из сохранённых Wi-Fi и WWAN подключений.

Пароли Wi-Fi хранятся в файлах вида:

А пароли WWAN в файлах вида:

Начать нужно с получения мастер ключей. Поскольку я выполняю команды на локальной машине, то я расшифровываю мастер ключи командой:

Я нашёл на локальной машине два сетевых интерфейса, в каждом из которых по одному профилю Wi-Fi подключения:

Для извлечения Wi-Fi паролей я запускаю команды:

Пароль в строке «Key Material :».

Если мастер ключ отсутствует в кэше mimikatz, то его можно явно указать опцией /masterkey.

Как извлечь пароли Google Chrome с другого компьютера

1. Для расшифровки файла %localappdata%\Google\Chrome\User Data\Default\Login Data понадобится мастер ключ, которым зашифрованы пароли в этом файле.

2. Для расшифровки мастер ключа понадобится пароль пользователя Windows для входа в систему и зашифрованный файл мастер ключа, то есть файлы %appdata%\Microsoft\Protect\

3. Для взлома пароля пользователя Windows понадобится NTLM хеш.

4. Для извлечения хеша NTLM понадобятся ИЛИ файлы реестра C:/Windows/System32/config/SAM и C:/Windows/System32/config/SYSTEM, ИЛИ дамп lsass.DMP. Причём предпочтительнее именно дамп, т. к. из него можно извлечь хеш SHA1 и этот хеш можно использовать напрямую для расшифровки мастер ключа, минуя брут-форс пароля. Способы получения NTLM хеша описаны в статье «Как взломать пароль Windows»:

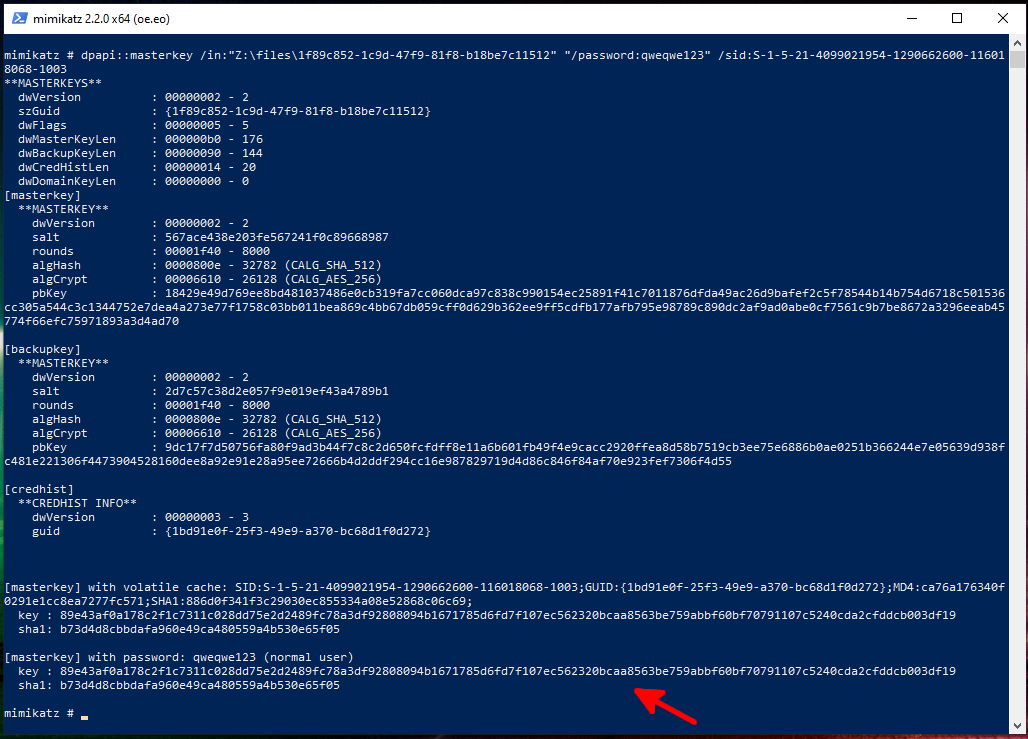

5. Затем для получения мастер ключа офлайн нужно запустить команду вида:

SID можно взять из имени папки до зашифрованного мастер ключа.

При успешном выполнении в конце будет выведено примерно следующее:

Самая главная строка начинается с key — это и есть расшифрованный мастер ключ.

Также мастер ключ будет помещён в кэш.

6. Наконце для офлайн расшифровки паролей браузера Google Chrome выполните команду вида:

Если мастер ключ уже в кэше, то можно пропустить опцию /masterkey.

Где Windows хранит пароли

Здесь собраны пути до файлов, которые зашифрованы с использованием DPAPI. Если что-то пропущено, то пишите в комментариях со ссылкой на источник.

Пароли Wi-Fi хранятся в файлах вида:

А пароли WWAN в файлах вида:

Кукиз Google Chrome в файле:

Пароли от веб сайтов в Google Chrome:

Здесь %localappdata% в большинстве систем означает «C:\Users\ \AppData\Local».

Зашифрованные мастер ключи хранятся в папке вида %appdata%\Microsoft\Protect\

Системные мастер ключи:

Заключение

Как и первая статья, в этой раскрыты далеко не все возможности mimikatz. Больше информации вы найдёте в документации по модулям и командам этой программы: https://kali.tools/?p=5342, хотя ещё не всё документировано. К примеру, даже в модуле DPAPI мы не рассмотрели следующие команды, предназначенные для извлечения паролей из Windows:

Литература

Используемая для подготовки данной статьи литература:

Перевод на русский type password to decrypt storage

You are currently viewing our boards as a guest which gives you limited access to view most discussions and access our other features.

Only registered members may post questions, contact other members or search our database of over 8 million posts.

| HTC Android based General HTC Android phones discussion, firmwares, solution, root, help |

HTC One «Type password to decrypt storage»

i try hard reseting by Holding Volume Down + Power

wip data reset but phone is look

Don’t forget to press T hanks B utton

Read The Rules Careful HERE

Br

[email protected]

Model : M7_UL

IMEI : 357864057302133

Build : 7.19.401.30

CID : HTC__016

HBoot : 1.61.0000

MID : PN0710000

Security : ON

Region : VODA-Africa-South

Posts: 2,682

Member: 2102992

Status: Offline your country firmware not available you try us custom rom

check here, here is way how to flash custom rom

Don’t forget to press T hanks B utton

Read The Rules Careful HERE

Br

[email protected]