Шифр Виженера. Квадрат Виженера. Шифрование текста

Несмотря на то что шифр многократно перерабатывался, впервые его описал Джован Баттиста Беллазо в 1553 году. Впоследствии он получил имя французского дипломата Блеза Виженера. Данный вариант достаточно прост для реализации и понимания, поскольку он является наиболее доступным методом криптоанализа.

Описание метода

Шифр Вижнера включает последовательность нескольких шифров Цезаря. Для последнего характерен сдвиг на несколько строк. В целях шифрования можно использовать таблицу алфавитов, которая называется квадрат Виженера. В профессиональных кругах его именуют как tabula recta. Таблица Виженера состоит из нескольких строк по 26 символов. Каждая новая строка передвигается на определенное количество позиций. В итоге таблица содержит 26 различных шрифтов Цезаря. Каждый этап шифрования подразумевает использование различного алфавита, который выбирается в зависимости от символа ключевого слова.

Процесс расшифрования

Расшифрование слова осуществляется с помощью таблицы Виженера. Необходимо найти строку, которая соответствует первому символу ключевого слова. Строка будет содержать первый символ зашифрованного текста.

Столбец, который содержит данный символ, будет соответствовать первому символу исходного текста. Последующие значения будут расшифровываться аналогичным образом.

Важные советы

Предоставляя зашифрованный текст, необходимо задать ключевое слово. Оно понадобится для того, чтобы расшифровать код с помощью русского шифра Виженера в том числе. Для того чтобы убедиться в правильности кодировки, лучше дважды проверить текст. Если текст будет неправильно закодирован, его невозможно правильно расшифровать.

При использовании квадрата Виженера с пробелами и пунктуацией процесс расшифровки значительно усложнится. Важно знать о том, что частое повторение кодового слова позволит легче расшифровать текст. Поэтому кодовая информация должна быть длинной.

Предупреждение к методу

Шифр Виженера, как и многие другие, не является надежным, поскольку его легко взломать. Если есть необходимость передать секретную информацию, не нужно прибегать к использованию данного метода. Для таких целей разработаны другие методы. Шифр Виженера является одним из самых старых и популярных методов шифрования.

В качестве ключа выступает специальная фраза. Она несколько раз повторяется и пишется над шифруемым текстом. В результате каждая буква посылаемого сообщения сдвигается относительно заданного текста на определенное число, которое задается буквой ключевой фразы. На протяжении нескольких веков данный метод устойчиво занимал позицию самого надежного метода шифрования. В 19 веке отмечены первые попытки взлома шифра Виженера, которые основывались на определении длины ключевой фразы. Если известна ее длина, то текст можно разбить на определенные фрагменты, которые кодируются одним и тем же сдвигом.

Дополнительные методы расшифровки

Раскрыть исходное сообщение можно с помощью метода частотного анализа, если заданный текст достаточно длинный. Разгадка шифра во многом сводится к поиску длины ключевой фразы. Существуют два основных метода, которые позволяют определить длину ключевой фразы. Первый метод раскодирования шифра Виженера разработал Фридрих Касицкий. В основе данного метода лежит поиск биграмм. Его суть заключается в том, что если в закодированном сообщении повторяется одна и та же биграмма на расстоянии, которое кратно длине ключевой фразы, то существует большая доля вероятности, что она встретится на тех же позициях в зашифрованном тексте. Если найти данное расстояние, получить его делители, можно получить набор определенных чисел. Именно они и будут составлять длину ключевой фразы. Однако данный метод требует некоторой доли везения. В большом закодированном тексте можно найти случайные биграммы, что значительно усложнит процесс расшифровки.

Второй метод по расшифровке текста предложил Фридман. Его суть заключается в циклическом сдвиге закодированного сообщения. Полученный текст записывается под оригинальным зашифрованным текстом и подсчитывается количество совпавших букв в нижней и верхней строке. Полученные числа позволяют вычислить так называемый индекс совпадений. Он определяется соотношением совпадений к общей длине сообщения. Индекс совпадения для русских текстов составляет примерно 6%. Однако для случайных текстов данный индекс составляет приблизительно 3 или 1/32. Метод Фридмана основывается на данном факте. Закодированный текст записывается со сдвигом в 1,2,3 и т.д. позиций. Затем для каждого сдвига необходимо вычислить индекс совпадений. Таким образом, необходимо произвести циклический сдвиг всего сообщения. При сдвигании индекса на определенное количество символов его длина может резко увеличиться. Это говорит о том, что длина ключевого слова может приравниваться к определенному числу. Если происходит ситуация, при которой все символы сдвигаются на одну и ту же позицию, индекс совпадения будет иметь такое же значение, как и исходный текст. Если вычисляется индекс для шифра Виженера, в любом случае происходит сравнение фактически случайного текста.

Проведение анализа частоты

Если результат процесса дешифровки оказался положительным, можно вписывать текст в столбцы. Столбцы формируются на базе исходного текста. Касицкий изобрел наиболее усовершенствованную форму текста. Однако средства данного метода невозможно применять в том случае, если решетка уходит от стандартной последовательности букв в алфавите. Поэтому данный метод позволяет узнать длину ключей лишь в частных случаях.

Шпаргалка по Криптографии. Шифры

Настоящая статья описывает некоторые из базовых криптографических шифров + для некоторых расписан способ взлома.

Шифры

блочные: сцепления блоков (CBC), простой замены (ECB)

потоковые: асинхронные, синхронные

Шифр Цезаря

1. Расписываем алфавит (0.а 1.б 2.в и тд)

2. Ключ k = n-1 (для русского алфавита n = 33)

3. Каждой букве открытого текста сопоставляем букву на k порядка больше

— Ищем одно слово и вычитаем поочередно числа начиная с 1, найдя адекватное, расшифровываем весь текст

Шифр простой замены

1. Расписываем алфавит в стандартном порядке

2. Расписываем алфавит в рандомном порядке

3. Каждой букве текста сопоставляем соответствующую букву из второго алфавита

— Атака по маске: анализируем текст, находя маленькие слова или повторяющиеся сочетания букв

— Частотный анализ: находим наиболее используемые буквы и предполагаем, что они соответствуют наиболее используемым буквам в нашем алфавите (о,е,а,и и тд)

Полиалфавитные шифры

1. Расписываем алфавит рандомно в две или более таблицы

2. Например, первую букву шифруем соответствующей ей цифрой из первой таблицы, вторую из второй, потом опять из первой и тд

Шифр Гронсфельда

1. Расписываем алфавит

3. Например k = 134, тогда первая буква увеличивается на 1, вторая на 3, третья на 4, четвертая снова на 1 и тд

Шифр Виженера

1. Составляем квадратную таблицу n*n (по вертикали и горизонтали располагаются буквы алфавита по порядку)

2. Подставляем на рандоме буквы в клетки, по диагонале буквы одинаковые

3. Получаем картину

4. Когда дойдем до «я», то начинаем диагонали заполнять с первой буквы (в нашем случаи это «п», потом «г»)

— Индекс совпадений = 0,0553

Необходимо определить длину ключа, начинаем с двух (далее будем увеличивать на один), выписываем каждую вторую букву начиная с первой. Считаем количество букв l в общем и количество появлений каждой буквы n в отдельности. Далее считаем ИС для каждой буквы, он равен n(n-1)/l(l-1). Складываем все значения и сравниваем с константой. Если сумма

или > константы, то ключ данной длинны.

Например мы получили, что k = 4, тогда формируем 4 группы букв (каждую 4 букву начиная с первой, каждую 4 букву начиная со второй и тд), по методу частотного анализа, находим самую популярную букву (в реальном алфавите это буква «о»), следовательно как в шифре Цезаря находим наш ключ для каждой группы (самая популярная «щ», тогда «щ»-«о»=ключ к данной группе), дешифруем и возвращаем буквы на место.

Шифр RSA

Есть две стороны Alice и Max + хакер Eva

5. У Max есть <899,11>и некое сообщение для Alice m = 60

6. зашифрованное сообщение c = m^e mod n = 308

7. Alice получает c = 308 и находит m = c^d mod n = 60

Протокол Диффи-Хеллмана

Путем выполнения данного алгоритма Alice и Max владеют ключом шифрования через открытые каналы (то есть Eva видит все, что они пересылают)

2. Max получил

3. Alice также придумывает случайное натурально число a = 23 и рассчитывает открытый ключ A = g^a mod p = 11

4. Они обмениваются A и B

5. Далее рассчитывают K = B^a mod p = 14 или K = A^b mod p = 14

6. Тем временем Eva владеет только двумя парами чисел p,g и A,B, и никак не может рассчитать секретный ключ

— Человек по середине: Eva перехватывает

Хеш-функция

Алгоритм, который приводит любое сообщение к новому определенной заранее длины.

Используется для подтверждения пароля: сервер отправляет клиенту некую строку (например номер клиента в списке на основании логина), далее считается хеш функция от (пароль+строка), отправляется серверу и он сравнивает с такой же хеш функцией

MAC (Эм Эй Си)

Проверка целостности сообщений

1. Max и Alice договариваются о секретном ключе заранее

2. Alice в конце сообщения добавляет ключ и хеширует

3. Alice печатает сообщение и добавляет в конце хеш

4. Max получает сообщение добавляет к основной части сообщения ключ

Блочные шифры

Разбиваем весь текст на блоки фиксированной длины и работаем с каждым блоком как с отдельным текстом, шифруя его ключом.

Если длина последнего блока не совпадает с фиксированной длиной, необходимо дополнить его некоторыми символами.

Потоковые шифры

1. Исходный текст переводится в биты (например 800 бит)

2. Ключ переводится в биты подается на ГПСЧ

3. Снимаем с ГПСЧ 800 бит

Шифр Тритемиуса

1. Расписываем алфавит

2. Расписываем порядок символов в сообщение (начиная с 0)

Электронная подпись

Подтверждает личность автора и целостность сообщения

Alice закрытым ключом подписывает сообщение s = m^d mod n

Max получает сообщение m и подпись s, открытым ключом расшифровывать подпись p = s^e mod n и удостоверяется, что m = p

Шифр Вернама

3. складываем сообщение и ключ по модулю 2

4. расшифровка: закрытый текст + ключ по модулю 2

Перевод на шифр виженера

Шифр Виженера ( фр. Chiffre de Vigenère ) — метод полиалфавитного шифрования буквенного текста с использованием ключевого слова.

Этот метод является простой формой многоалфавитной замены. Шифр Виженера изобретался многократно. Впервые этот метод описал Джован Баттиста Беллазо (итал. Giovan Battista Bellaso ) в книге La cifra del. Sig. Giovan Battista Bellasо в 1553 году, однако в XIX веке получил имя Блеза Виженера, французского дипломата. Метод прост для понимания и реализации, он является недоступным для простых методов криптоанализа.

Описание

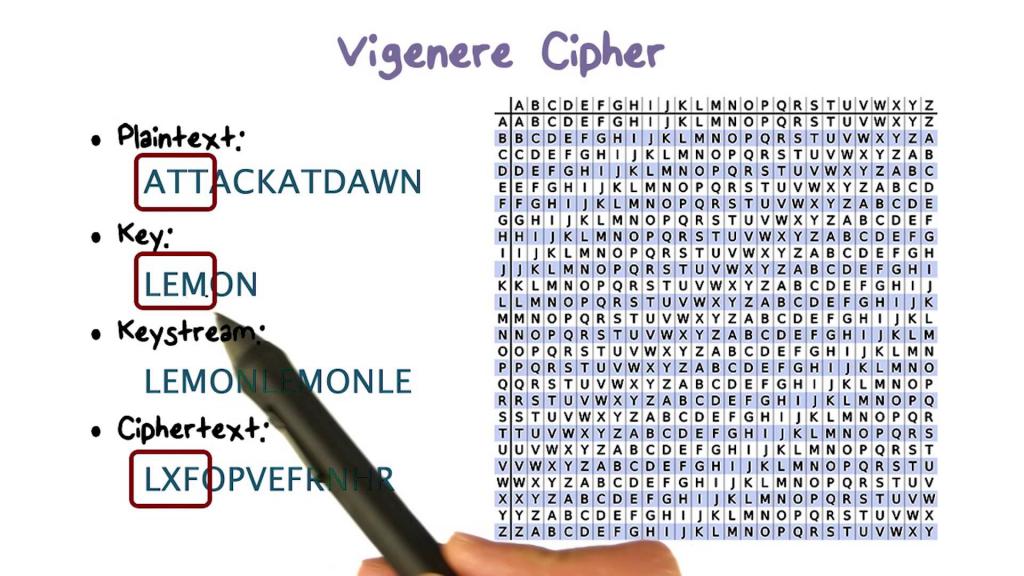

В шифре Цезаря каждая буква алфавита сдвигается на несколько строк; например в шифре Цезаря при сдвиге +3, A стало бы D, B стало бы E и так далее. Шифр Виженера состоит из последовательности нескольких шифров Цезаря с различными значениями сдвига. Для зашифровывания может использоваться таблица алфавитов, называемая tabula recta или квадрат (таблица) Виженера. Применительно к латинскому алфавиту таблица Виженера составляется из строк по 26 символов, причём каждая следующая строка сдвигается на несколько позиций. Таким образом, в таблице получается 26 различных шифров Цезаря. На каждом этапе шифрования используются различные алфавиты, выбираемые в зависимости от символа ключевого слова. Например, предположим, что исходный текст имеет вид:

Человек, посылающий сообщение, записывает ключевое слово (« LEMON») циклически до тех пор, пока его длина не будет соответствовать длине исходного текста:

Первый символ исходного текста A зашифрован последовательностью L, которая является первым символом ключа. Первый символ L шифрованного текста находится на пересечении строки L и столбца A в таблице Виженера. Точно так же для второго символа исходного текста используется второй символ ключа; то есть второй символ шифрованного текста X получается на пересечении строки E и столбца T. Остальная часть исходного текста шифруется подобным способом.

Расшифровывание производится следующим образом: находим в таблице Виженера строку, соответствующую первому символу ключевого слова; в данной строке находим первый символ зашифрованного текста. Столбец, в котором находится данный символ, соответствует первому символу исходного текста. Следующие символы зашифрованного текста расшифровываются подобным образом.

Если буквы A-Z соответствуют числам 0-25, то шифрование Виженера можно записать в виде формулы: